Аппаратная защита является более надежным методом, поскольку программные средства хакер может попытаться взломать или обойти каким-то образом, а вот залезть в криптопроцессор не получится даже у профессионала. Однако, прежде чем делать выбор в пользу аппаратного решения, следует рассмотреть и его специфическую сторону: пользователь, применяющий, например, сканер отпечатков пальцев, ставит себя не только в полную зависимость от исправной работы данного оборудования, но и от наличия самих отпечатков. Представьте, что вы попали в аварию, и рука оказалась в гипсе: как тогда активировать ноутбук или включить коммуникатор?

Любое программное решение не может дать такой высокой гарантии сохранности личных данных, зато вы не будете зависеть от конкретного «железа». К тому же при выборе метода защиты следует правильно оценивать уровень опасности. Конечно, мощные аппаратные средства оградят вас от самого крутого хакера, однако вряд ли профессиональные мошенники будут тратить свое время и силы на взлом вашей системы, чтобы посмотреть пару фривольных фотографий или узнать ваш домашний адрес. Другое дело, если на своем ноутбуке вы держите криптографические ключи для доступа к банковскому счету – тогда к вопросам безопасности надо подойти со всей ответственностью.

И на сотовых телефонах, и на коммуникаторах, и на ноутбуках применяются схожие техники защиты пользовательских данных, однако в способах их реализации есть существенные различия, основанные на аппаратных особенностях мобильных устройств и возможностях их программного обеспечения.

Мал телефон, да дорог

Блокировка

Простейший способ защиты телефона – это блокировка. При этом не стоит путать две различных функции: блокировку клавиатуры и блокировку собственно телефона. Понятно, что блокировка клавиатуры не является функцией защиты в строгом смысле слова, поскольку она легко снимается открытой для всех пользователей комбинацией клавиш. Блокировка же телефона представляет собой цифровой четырехзначный код, который известен только владельцу устройства. Обычно производитель назначает такой код по умолчанию, например «0000», и при первом включении данной функции вы должны заменить его своим значением.

При включении телефон будет запрашивать у вас цифровой код. Найти функцию блокировки в настройках сотового телефона не так сложно – ориентируйтесь на ключевые слова: «настройки» («параметры»), «общие», «защита» («безопасность»), «блокировки», «защита телефона» и пр. Если «метод тыка» не помогает, просто загляните в руководство пользователя.

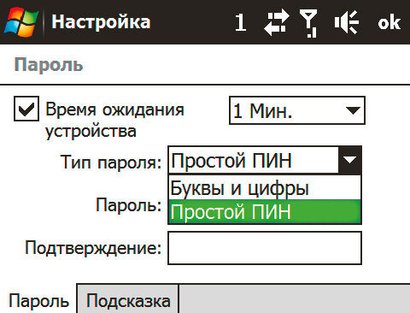

У более функциональных устройств, таких как смартфоны и коммуникаторы, возможности блокировки значительно шире. Например, на Windows-коммуникаторе вы сможете назначить время, после которого устройство будет автоматически блокироваться (от одной минуты до 24 часов), кроме того, здесь простой цифровой четырехзначный код можно заменить настоящим паролем, состоящим из комбинации букв и цифр, – это повысит надежность защиты. Для доступа к функциям блокировки откройте окно настроек коммуникатора и перейдите на вкладку Личные – здесь вы найдете значок с изображением ключа и надписью Заблокировать.

Если вы забудете код блокировки, телефон придется отдать в сервисный центр, где его разблокируют с помощью специальных инженерных кодов. Такой способ защиты не является надежным. Если вы хотите оградить свое мобильное устройство от глаз любопытной подружки, блокировки будет вполне достаточно, но опытный мошенник легко ее снимет.

Поиграем в PIN-PUK

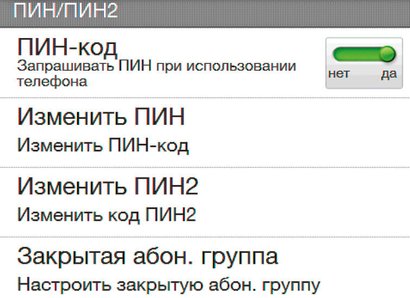

Второй способ защиты мобильного телефона – это PIN-код. Несмотря на кажущуюся простоту, PIN является достаточно мощным средством, обеспечивающим высокий уровень защиты, но следует помнить, что защищает он не само устройство, а лишь доступ к SIM-карте. PIN представляет собой цифровой четырехзначный код, который записывается на SIM-карту и передается абоненту в запечатанном конверте при подписке на выбранный тариф. По умолчанию телефон не требует ввода PIN, но если вы активируете эту функцию, то без ввода кода с аппарата нельзя будет совершать никакие звонки, за исключением вызова экстренных служб.

Как и всякое мощное средство защиты, PIN-код требует аккуратного обращения: если три раза подряд он будет введен неправильно, SIM-карта блокируется и может быть разблокирована только при помощи введения правильного PUK-кода, который так же передается абоненту вместе с SIM-картой. Если же PUK будет введен неправильно десять раз подряд, ваша SIM-карта заблокируется полностью и потребуется ее замена.

Помимо основного кода, который называется PIN1, абоненту предоставляется PIN2 – дополнительный код, который позволяет активировать специальные возможности мобильного устройства, например звонки только по разрешенным номерам или сервис учета стоимости звонков. Конечно, для активации этих функций необходима поддержка их вашим телефоном и сотовым оператором связи. PIN2, как и PIN1, имеет свой код разблокировки – PUK2.

ВНИМАНИЕ!

Чтобы обеспечить высокий уровень защиты с помощью PIN-кода, вы должны сразу же изменить цифровые комбинации PIN1 и PIN2, которые вам предоставил оператор связи. Для нахождения соответствующих функций в настройках мобильного телефона ориентируйтесь на ключевые слова: «настройки» («параметры), «общие», «защита» («безопасность»), «блокировки», «защита SIM», «изменить PIN» и пр. Коды разблокировки PUK1 и PUK2 изменить нельзя. PIN-код защитит только ваш аккаунт – учетную запись, открывающую доступ к сети оператора связи. Но опытный мошенник, укравший ваше мобильное устройство, первым делом избавится от SIM-карты – PIN-код не сможет защитить ваши данные, записанные в памяти устройства.

Отпечатки пальцев

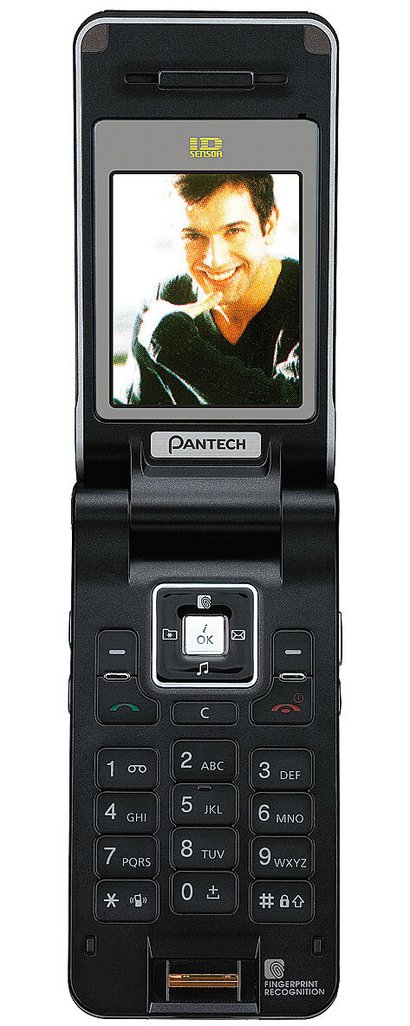

Сканер отпечатков пальцев сегодня достаточно распространен, его можно увидеть не только на многих моделях ноутбуков, но даже и на мышах. Однако такое устройство не нашло широкого применения на мобильных телефонах, смартфонах и коммуникаторах: в настоящее время в продаже присутствует лишь несколько моделей, на которых доступ к пользовательским данным защищен с помощью сканера отпечатков пальцев.

Связанное со сканером программное обеспечение телефона, в отличие от ноутбука, обладает ограниченной функциональностью. Например, на мобильном устройстве Pantech PG-6200 при использовании функции распознавания отпечатков пальцев набор определенных номеров возможен только в случае обнаружения телефоном соответствующего отпечатка. Установив секретные номера для каждого из 10 отпечатков пальцев, вы получите доступ к набору только после выполнения сканирования. Можно ввести имя и номер телефона, а также скопировать контактную информацию из телефонной книги.

Несколько лет назад сканерами отпечатков пальцев снабжались многие модели КПК на базе Windows, но на современных коммуникаторах используются традиционные способы защиты информации: блокировки, PIN-коды и шифрование данных.

Зашифруем карту

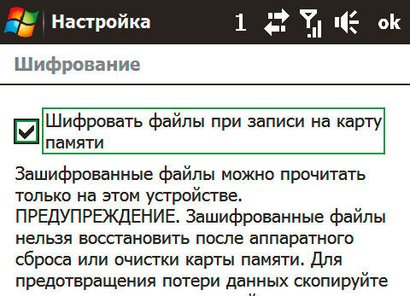

Пользователи современных коммуникаторов могут использовать для защиты своих данных такой мощный инструмент, как шифрование. В настройках устройства необходимо открыть вкладку Система и кликнуть по значку Шифрование – откроется диалоговое окно с опцией Шифровать файлы при записи на карту памяти.

Все ваши мультимедийные данные, документы и письма, сохраненные на карте памяти, будут зашифрованы таким образом, что прочесть их можно будет только при наличии карты в слоте вашего устройства. Если злоумышленник украдет карту или вы случайно потеряете ее, никто не сможет получить доступ к этой информации. Однако такое шифрование не защитит данные, если мошенник украдет само устройство: для коммуникатора доступ к зашифрованным файлам на карте памяти остается свободным.

Есть контакт!

«Фейсконтроль»

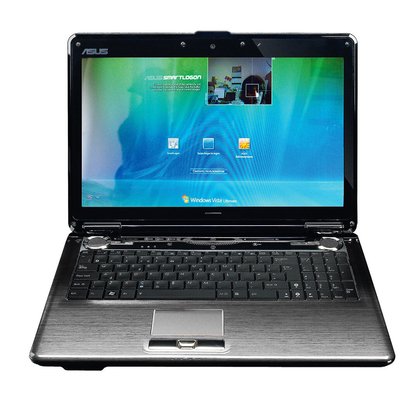

Распознавание лица с помощью встроенной веб-камеры ноутбука является, пожалуй, наиболее экзотическим и наименее надежным способом защиты. Сразу же отметим, что до сих пор эта технология не получила широкого распространения, поскольку сама методика компьютерного распознавания визуальных образов остается слишком «сырой» – она не дает надежных гарантий идентификации пользователя.

Так, на некоторых современных моделях ноутбуков IdeaPad можно обнаружить специальное ПО Lenovo VeriFace – утилиту распознавания, которая делает цифровой снимок, определяет основные черты лица пользователя, а затем создает «цифровую карту», используемую в дальнейшем в качестве пароля для входа в систему. Аналогичным образом работают ASUS SmartLogon и Toshiba Face Recognition. Однако данная технология применима только в условиях стабильной и равномерной освещенности, что далеко не всегда возможно при повседневном использовании ноутбука. К тому же биометрическая система распознавания по двумерному изображению лица может быть легко обманута простым предъявлением фотографии зарегистрированного в системе пользователя. Таким образом, поддельные изображения, а также эксперименты с освещенностью дают мошеннику возможность обойти эту защиту.

Для повышения уровня безопасности необходим переход на другую систему идентификации: трехмерная цифровая фотография представляет собой геометрический слепок поверхности лица, который содержит все антропометрические особенности, свойственные данному человеку. Трехмерное фото лица позволяет увеличить точность идентификации личности, но эта новая технология пока не получила широкого распространения.

ВНИМАНИЕ!

Регистрационные данные могут храниться в памяти микрочипа или на жестком диске ноутбука. Если вы включили режим безопасной загрузки ноутбука (Boot Security – является расширением процедур BIOS), то сканер будет ориентироваться на данные, записанные в микрочип. В этом случае используется не более 21 отпечатка, из числа тех, которые были введены и обработаны первыми. Поэтому, когда ноутбук выполняет функции многопользовательского компьютера, введенные отпечатки нельзя будет использовать, если для них не хватило места в памяти чипа.

ПО, работающее в связке со сканером, открывает для пользователя несколько дополнительных функций. Во-первых, оно позволяет создать зашифрованную папку «Мой сейф», в которой будут храниться файлы, пользоваться которыми сможете только вы. Во-вторых, с помощью такого ПО вы получите быстрый доступ к веб-сайтам, требующим ввода логина и пароля, – достаточно один раз зарегистрировать ресурс (программа предложит сделать это во всплывающем окошке), и при последующем обращении к нему вместо ввода логина и пароля вы просто будете прикладывать палец к сканеру. В-третьих, можно «привязать» к отпечатку вашего пальца запуск определенного приложения. Строго говоря, эта функция не является защитной, поскольку данное приложение может быть запущено и обычным способом: привязка к отпечатку не ограничивает его использование, а лишь упрощает запуск.

Руки – к осмотру!

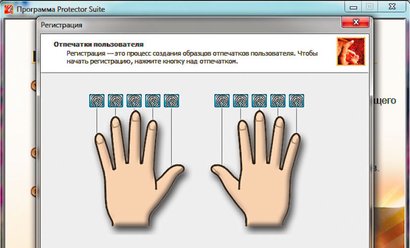

Сканер отпечатков пальцев – это самое распространенное, достаточно надежное, очень удобное и простое в использовании средство защиты данных на ноутбуках. Если вы приобрели мобильный ПК с соответствующим функционалом, при первой загрузке Windows программа распознавания отпечатков пальцев выдаст сообщение с предложением инициализировать пользователя системы. Никаких особых сложностей в работе с таким ПО возникнуть не должно, но вам следует держать в уме несколько общих советов.

- Зарегистрируйте для себя все 10 отпечатков пальцев – это послужит страховкой на тот случай, если вы пораните руку.

- Включите защищенный режим работы, при котором только администраторы смогут регистрировать новых пользователей и входить в систему по обычному паролю.

- Экспортируйте свои регистрационные данные в файл, защищенный паролем, – вы сможете использовать его в случае возникновения сбоя в системе.

- Запретите обходной вход в систему по паролю Windows – тогда пользователь сможет загрузить ОС только после ввода отпечатков пальцев.

- Активируйте систему защиты доступа по отпечаткам при включении ноутбука.

Криптографический контейнер

Самым надежным средством обеспечения безопасности пользовательских данных, которое доступно физическим лицам, является модуль TPM. Этот криптопроцессор, встроенный в материнскую плату ноутбука, обеспечивает возможность безопасного создания ключей шифрования с той же степенью вероятности повторов, что и генератор случайных чисел. Trusted Platform Module – это очень мощное и достаточно сложное средство, поэтому мы рекомендуем его использовать только продвинутым пользователям.

Сначала вы должны включить TPM на экране установки BIOS вашего ноутбука – обычно эта опция находится в разделе настроек безопасности (Security). Затем следует установить драйвер TPM-модуля и инсталлировать специализированное программное обеспечение Infineon TPM Professional Package. После перезагрузки Windows в системном трее рядом со значком сканера отпечатков пальцев появится значок TPM, и вы увидите предупреждающее сообщение о том, что необходимо инициализировать работу платформы безопасности.

Инициализация Security Platform – сложная процедура, занимающая несколько этапов, в ходе прохождения которых вы должны будете задать пароль владельца платформы безопасности, выбрать место резервного хранения настроек, задать периодичность процедуры бэкапа, а также установить систему сброса паролей. По завершении процедуры инициализации платформы безопасности вы сможете перейти к регистрации первого пользователя. Здесь вас также ожидает длительный и сложный процесс, в ходе которого необходимо будет сохранить пароль на внешнем носителе данных, выбрать почтовый клиент, создать уникальный пользовательский ключ, задать параметры зашифрованного диска (размер, название, литера) и др.

Затем, после инициализации системы безопасности и пользователя, вы получите сообщение от программы, работающей со сканером отпечатков пальцев, о недопустимом состоянии TPM – дело в том, что TPM и сканер должны работать в связке: эту возможность необходимо активировать.

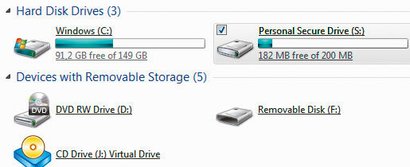

Теперь в вашем распоряжении окажется зашифрованный диск Personal Secure Drive, и доступ к записанным на нем данным будет осуществляться только под контролем TPM-модуля, хранящего уникальный криптографический ключ. Аппаратная защита гарантирует неприкосновенность вашей информации.

ВНИМАНИЕ!

Данные, хранящиеся в криптографическом контейнере, может расшифровать только тот TPM, на котором они были зашифрованы. Поэтому при поломке TPM защищенные контейнеры оказываются недоступными, а данные восстановлению не подлежат. Вытащить ваши файлы с зашифрованного диска не возьмется ни один сервисный центр – вот почему при использовании TPM необходимо использовать сложную систему резервного копирования.

Закрытый диск

Если на вашем ноутбуке стоит современная операционная система Windows Vista или Windows 7 (только версии Ultimate и Enterprise), то для защиты данных можно воспользоваться технологией BitLocker: она позволяет осуществлять полное шифрование диска. При этом криптографический ключ может храниться в модуле TPM или на USB-устройстве. При использовании TPM ключ из него может быть получен сразу, в процессе загрузки компьютера. BitLocker зашифровывает не физический, а логический диск, который может занимать только часть жесткого диска или включать в себя целый массив, состоящий из нескольких физических дисков. Для работы этой системы шифрования необходимо иметь в наличии хотя бы два логических диска: один для ОС, а другой для загрузочной части (минимум – 200 Мб). Если имеется только один логический диск, BitLocker самостоятельно создаст для вас загрузочный сектор в формате NTFS. Доступ к данным на диске остается свободным – никаких дополнительных действий после входа в систему от пользователя не потребуется. При этом, если вы являетесь клиентом локальной сети, сохраняется возможность открывать файлы и папки на зашифрованном диске для доступа авторизованным пользователям.

ВНИМАНИЕ!

Для нормальной работы системы BitLocker в связке с модулем TPM необходима поддержка этой технологии BIOS. Перед шифрованием жесткого диска Bit Locker инициализирует процесс проверки на совместимость с аппаратным обеспечением. Если обнаружится, что система не может работать в связке с TPM-модулем, она предложит вам обновить BIOS, скачав свежую версию с сайта производителя.

Помимо жесткого диска, программа BitLocker To Go Reader может зашифровывать и внешние накопители, например USB-драйвы. Однако следует помнить о том, что данные остаются зашифрованными только в том случае, если они находятся на данном носителе: как только вы скопируете их на другой компьютер, они станут доступны всем. Кстати, это же правило действует и при шифровании встроенного винчестера ноутбука: любые файлы, копируемые на диск, будут зашифрованы, но при передаче их на внешний накопитель шифрование снимается. Имейте в виду, что сам процесс шифрования и дешифрования является достаточно ресурсоемкой задачей, требующей наличия мощного процессора: в отсутствие такового установка шифрования на емкий накопитель может занять очень много времени.