Внутри письма скрывается ссылка на фальшивый ресурс, который предлагает пользователю ввести данные для авторизации в google-аккаунте. Если жертва нажимает на приглашение, и разрешает сайту использовать учетные данные Google, злоумышленники затем похищают все контакты в адресной книге Gmail жертвы и добавляет их в свой список целей для дальнейших рассылок. Кроме контактов, злоумышленники стараются получить доступ к содержимому хранилища Google Drive и почте.

Как работает атака?

Атака использует интерфейс аутентификации OAuth, который также используется многими веб-сервисами для входа в систему без использования пароля. В обход OAuth, угроза может предоставить пользователю фальшивое диалоговое окно Google с запросом авторизации. Однако аутентификация также запрашивает разрешение на доступ к «просмотру и управлению электронной почтой» и «просмотр и управление файлами на вашем Google Диске», получая, таким образом, доступ к ним.

Как распознать опасное письмо?

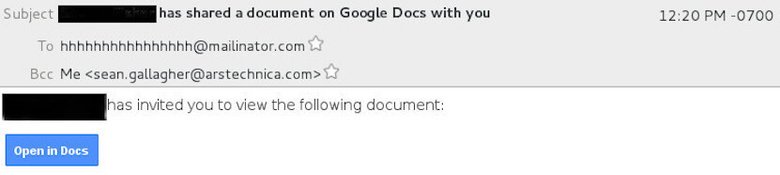

- Адрес получателя письма указан в категории «скрытая копия», а отправителем может быть тот, с кем пользователь общался ранее;

- В качестве получателя письма обычно указан адрес на домене mailinator.com;

- Если посмотреть на адрес ссылки, прикреплённой к письму, то в ней обнаружится перечень адресов, которые не принадлежат Google Docs.

Google знает об угрозе и постаралась заблокировать все сайты, связанные с ней, а также удалить все аккаунты злоумышленников. В данный момент инженеры компании трудятся над тем, чтобы предотвратить такого рода угрозы в будущем - пишет Ars Technica.