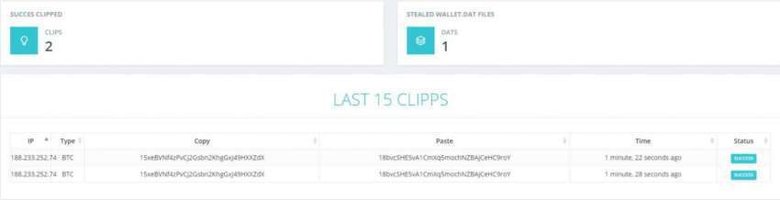

Однако, Evrial довольно разборчив. Он внимательно отслеживает появление в буфере адресов криптовалютных кошельков или URL предложения обмена Steam, а затем заменяет адрес кошелька или URL на адрес или ссылку, принадлежащие злоумышленникам.

Для этого Evrial загружает найденную информацию на удаленный сервер, а в ответ получает новую последовательность, которую нужно подставить в буфер пользователя. Троян работает со следующими криптовалютами и браузерами:

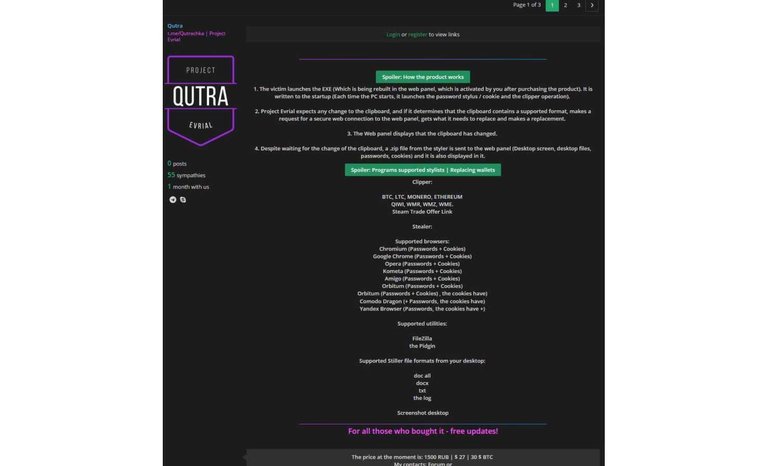

Эксперты сообщают что, троян продается на русскоязычных даркнет-ресурсах всего за 1500 рублей. За эту сумму покупатель получает широкий набор инструментов для осуществления противоправной деятельности. Как распространяется троян, пока не известно.

Кроме того, Evrial похищает данные о криптовалютных кошельках, сохраненные на устройстве пароли (например, из браузеров Chrome, Yandex, Orbitum, Opera, Amigo, Torch и Comodo), документацию, а также делает снимки активных окон жертвы.

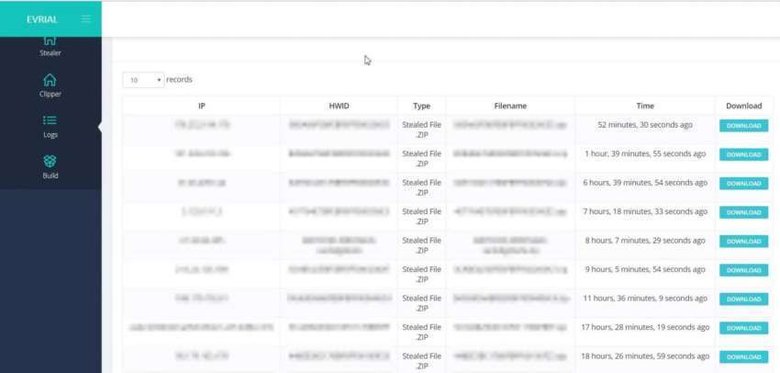

Вся похищенная информация аккуратно упаковывается в ZIP-архив и отправляется на сервер злоумышленников. Просмотреть украденные данные можно прямо из панели управления трояном, сообщают эксперты.