Группа злоумышленников, известная под именем AsiaHitGroup, выпустила за этот год уже третью волну мошеннических приложений в Google Play. На этот раз хакеры использовали фоновые (и не видимые пользователю) push-уведомления, чтобы подписать жертву на премиальную мобильную подписку.

Атака была раскрыта экспертами компании McAfee, которые выявили в Google Play вредоносный функционал Sonvpay.C. Вредоносное ПО скрывалось под видом 15 различных приложений, которые представляли собой разные инструменты, начиная от мобильной точки доступа Wi-Fi до сканера QR-кода. McAfee полагает, что суммарно вредоносные приложения были загружены около 50 000 раз и, возможно, AsiaHitGroup смогла заработать на них порядка 145 000 долларов.

Атака нацелена на Россию, Таиланд и Малайзию, на пользователей из других стран она не распространяется. Сейчас вредоносное ПО удалено из магазина, однако в McAfee отметили, что зловред вновь появлялся там под видом рингтона популярной песни Despacito.

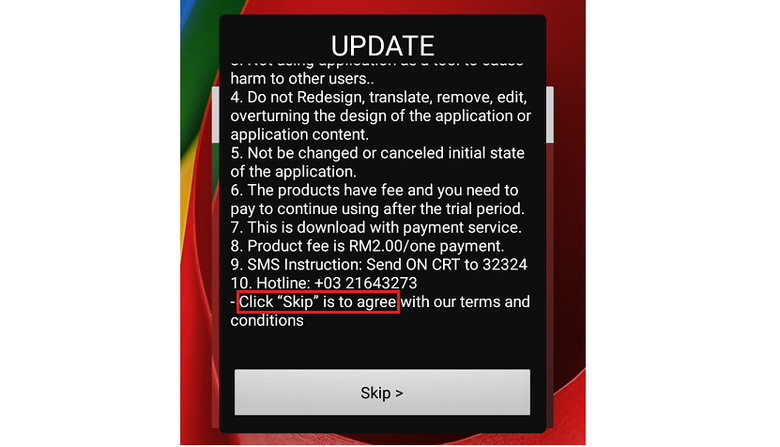

Отмечается, что зараженные приложения, скачанные из Google Play, были рабочими, однако функционал Sonvpay проявлялся в виде поддельной формы обновления.

Даже если жертва чувствовала подвох и не нажимала на единственную кнопку «пропустить», ее все равно подписывали на платную на премиум-службу, используя WAP-биллинг и SMS-фрод. Это позволяет напрямую списывать деньги с мобильного счета, и при этом пользователи ничего не обнаружат в истории отправленных сообщений.

Читайте также: