Мышеловка с бесплатным сыром

Вредоносный код был обнаружен в торрент-клиенте Transmission версии 2.90, выпущенном на прошлой неделе. По словам экспертов, через три дня после установки программного обеспечения троян активизируется и начинает шифровать документы на компьютере жертвы, работающим под управлением OS X различных версий.

Фактически вредоносное программное обеспечение использует уникальный ключ и преобразует файлы таким образом, что ни одной стандартной программой открыть их уже не получится. За предоставление ключа для расшифровки разработчики KeyRanger и других подобных троянских программ вымогают деньги.

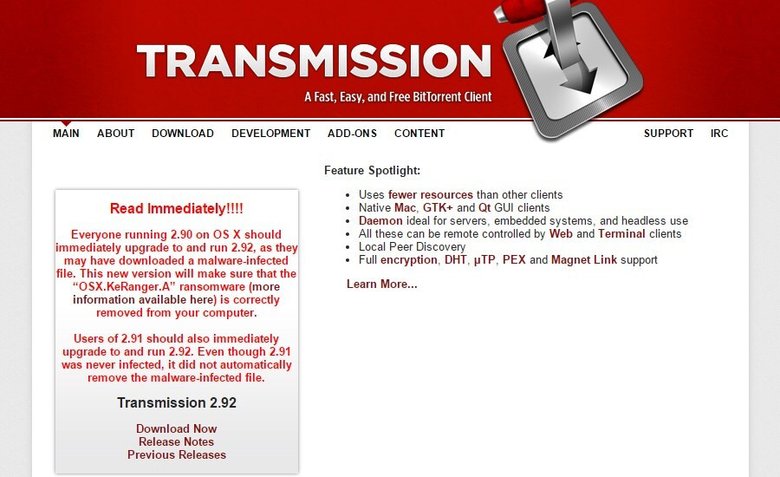

Разработчики торрент-клиента уже разместили на своем сайте предупреждение и рекомендацию срочно обновиться до версии 2.92:

Как обнаружить угрозу

Штатная функция OS X «Мониторинг системы» позволяет обнаружить трояна-шифровальщика. В списке задач зараженного Mac появляется процесс kernel_service.

Действия Apple

Разработчики OS X оперативно обновили встроенный механизм защиты операционной системы. Теперь она успешно идентифицирует первый троян-шифровальщик и блокирует действия KeyRanger.

Обновление устанавливается автоматически и предупреждает выполнение зараженных файлов, используя технологию Xprotect. Однако специалисты отмечают, что пользователи, которые установили зараженную версию торрент-клиента, всё же могут столкнуться с определенными сложностями.

Эксперты не рекомендуют ни в коем случае не отправлять деньги злоумышленникам. Чтобы решить проблемы, стоит запустить Time Machine и восстановить систему из последней резервной копии.