Зачем взламывать гаджеты?

Даже если вы не какой-нибудь известный политик или хранитель корпоративных секретов, вы можете понадобиться хакерам. Казалось бы, кому вы нужны? Но именно из-за такой беспечности обычные люди становятся жертвами в тысячи раз чаще. Имея персональные данные, можно использовать их и для кражи денег с банковских счетов, и для грабежей вполне традиционными оффлайновыми способами, и для шантажа, и даже для вербовки в секты. Не говоря уже о продаже этих данных рекламщикам, которые затем будут таргетированно и очень эффективно «бомбить» вас предложениями, от которых невозможно отказаться.

Смартфон

Больше всего, конечно, о вас говорит ваш мобильник. Получить к нему доступ проще всего с помощью «троянских коней». Доверчивые пользователи скачивают их под видом бесплатных игр, дополнительных фильтров для Instagram — да мало ли, чего еще, на «варезных» ресурсах такого добра на любой вкус.

А еще существуют мобильные баннеры и автоматические редиректы на сайтах, аккуратно подгружающие вам APK-файл: здесь речь в основном об Android как открытой системе, позволяющей устанавливать приложения из сторонних источников. В iOS такой проблемы нет.

Кроме того, даже если вы бдительны и не ставите «левого» ПО, существует способ принудительно установить троян на смартфон с компьютера.

То есть вирусом заражается ПК, и как только вы подключаете к нему проводом смартфон, чтобы зарядить его или скопировать фото — получите, распишитесь.

Имея доступ к смартфону, злоумышленник получает доступ ко всей вашей переписке в мессенджерах, фотографиям, записной книжке, истории звонков, профилям соцсетей и так далее: фактически, это максимально полное досье на вас.

Причем ключевое значение имеет «комплекс» — например, одним из наиболее ценных «уловов» для хакера является связка учетных записей — то есть, ему становятся известны ваши аккаунты во всех сервисах, что позволяет затем собирать данные из нескольких источников, сопоставляя их между собой.

Согласитесь, просто один пост в Twitter — это совсем не то же самое, что тот же твит, и выложенная через 5 минут в Instagram этим же человеком фотка, одновременный чекин этого же человека в Foursquare и сообщение от этого же человека другу в Facebook Messenger, плюс телефонный звонок этого человека еще куда-нибудь.

По отдельности все эти данные были бы куда менее информативны, а в комплексе дают возможность следить буквально за каждым вашим шагом.

Именно ради комплексных данных, например, ФБР так настойчиво требовало от Apple создания инструмента для взлома изъятого смартфона «Калифорнийского стрелка» (террориста из Сан-Бернардино): на данных, содержащихся в нем, строилось все расследование. А по данным Сноудена, АНБ могло получать доступ к данным в смартфонах на iOS, Android и Blackberry, как минимум, с 2009 года (в случае с iPhone — получая доступ к компьютеру, используемому для синхронизации с iTunes).

Для анализа и систематизации данных со смартфонов есть специализированные приборы вроде Cellebrite Universal Forensics Extraction Device Ultimate и Micro Systemation XRY Complete/XACT — они составляют досье на владельца подключенного к ним гаджета автоматически: никто не сидит с «вещдоком» в руках, вороша данные вручную.

Более того, с помощью взломанного смартфона можно делать удивительные вещи. Например, найден способ по показаниям акселерометра смартфона, лежащего рядом с клавиатурой компьютера, перехватывать нажатия на ее клавиши. Со словарем из 85 тыс. слов точность распознавания составляет 80%.

ПК

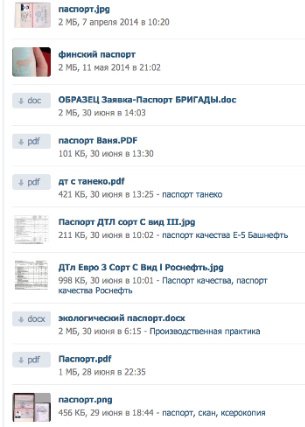

Компьютер — второй по величине кладезь информации, доступ к которому также получают с помощью троянов и уязвимостей ОС. Здесь информации для анализа хранится меньше, но зато можно выудить сведения в явном виде — в виде файлов!

Многие хранят конфиденциальные документы, в том числе личные, вроде отсканированных паспортов, ПТС от машины, и так далее.

Теперь представьте ситуацию: на основе ваших документов злоумышленник может сделать поддельные и от вашего имени взять кредит — а коллекторы будут еще долго ломиться именно в ваши двери.

Особо одаренные выкладывают документы в социальную сеть «ВКонтакте», где из-за особенностей реализации передачи файлов они остаются доступными для поиска.

Кроме того, компьютер можно использовать для слежки за вами в режиме реального времени — летом 2016 года интернет облетело фото из офиса Facebook, где у ноутбука Марка Цукерберга предусмотрительно заклеены камера и микрофон.

Мы пойдем другим путем

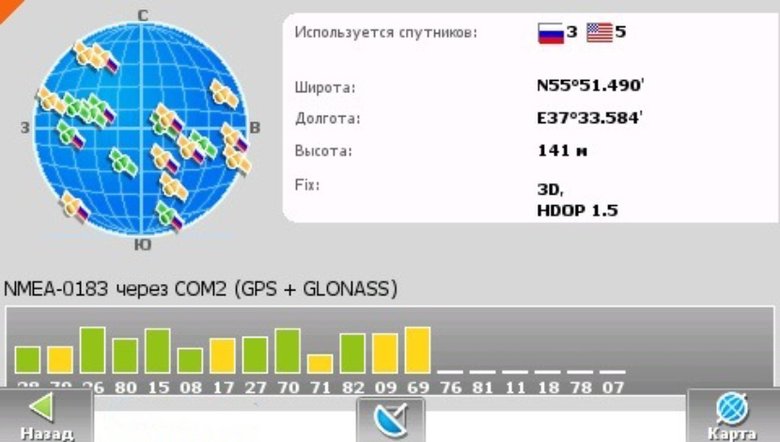

Навигатор — отличный источник информации о том, где вы бываете и когда. Мало того, что в нем сохранены точки интереса вроде «Дом» и «Работа», но есть еще и логи поисков, и построенных маршрутов.

Поскольку современный навигатор выходит в интернет для скачивания данных о пробках, а внутри — Android или Windows CE, взломать этот девайс так же просто, как смартфон.

Веб-камера и видеоняня — одни из наиболее простых мишеней для хакеров.

Производители устройств бытового класса редко реализуют качественную защиту (часто не требуется даже логин, а только пароль, а пароль многие юзеры оставляют заводским).

Обнаружить факт несанкционированного подключения к своей камере очень сложно, потому что она всегда в сети и никак визуально не отображает факт подключения к ней.

Камера позволяет сделать ваши снимки в обнаженном виде (а то и снять хоум-видео) и затем шантажировать вас выкладыванием этого контента в интернет.

Если шантаж не удастся, его все равно продадут порносайтам, а вы за этого ничего не получите. Кроме того, с помощью камеры можно узнать, где вы храните драгоценности, и даже подсмотреть код от сейфа.

В 2014 году российскими хакерами даже был запущен сайт, на котором были доступны 4500 камер из США, 2000 из Франции, 500 из Великобритании и т.п. — таким образом они хотели привлечь внимание общественности к вопросам безопасности (на всех камерах стояли дефолтные или простые пароли типа 1234).

Взлом NAS — это доступ ко всем вашим файлам и документам, а также, зачастую, аккаунтам облачных сервисов хранения, через которые будут доступны не только ваши личные файлы, но и корпоративные документы для совместной работы.

Взлом обычного домашнего роутера, помимо возможностей для злоумышленника использовать его в дальнейшем в качестве промежуточного узла для создания ботнета, рассылки спама и распространения вредоносного ПО, также позволит узнать, сколько людей проживает в квартире или работает в офисе, когда они приходят и когда уходят: ведь смартфоны-то у них с собой, и видно, когда они появляются и исчезают из сети.

Эти данные можно использовать для краж; кроме того, в ряде случаев можно перенаправить весь интернет-трафик через узел злоумышленников и следить вообще за всей вашей интернет-активностью — в том числе для перехвата паролей.

Например, в прошлом году благодаря атакам на роутеры злоумышленники подставляли жертвам фейковые (фишинговые) сайты соцсетей, где для входа дополнительно требовалась «SMS-авторизация», и, соответственно, пользователи массово отправляли SMS на короткие премиум-номера, а средства с их счетов таким образом отправлялись хакерам.

Отличная мишень — это еще и сетевой принтер или МФУ, который, будучи взломанным, станет отправлять хакерам копии всех печатаемых и сканируемых документов; некоторые из них наверняка можно монетизировать.

И уж совсем, казалось бы, безобидная вещь — игровая приставка. Документов в ней нет, камеры нет, ну она-то зачем? Однако пару лет назад Sony пришлось даже на несколько дней отключить сервис Playstation Network после того, как хакерам удалось получить доступ к персональным данным пользователей, включая номера банковских карт и сроки их действия (они использовались для автоматических покупок игр и прочего контента). Также были украдены адреса проживания, e-mail и даты рождения — мечта кардера!

Способы защиты? Они просты и банальны: элементарная цифровая гигиена (антивирусная защита для всех устройств, регулярные обновления ПО и полный отказ от пиратской продукции), а также сложные и непредсказуемые пароли. Подробнее о паролях и цифровой гигиене мы расскажем в следующем материале.

Не пренебрегайте мерами безопасности! Обязательно поделитесь с друзьями, чтобы они были в курсе!