Зачем нужна защита от копирования

Возможность копирования данных существует уже давно, однако во времена аналоговых технологий копии магнитных кассет и виниловых пластинок по своему качеству сильно уступали оригиналу. Однако когда в начале 90-х появились первые CD-рекордеры, положение кардинально изменилось: каждый пользователь получил возможность создания недорогих копий, которые совпадали с оригиналом с точностью до бита.

Этой возможностью активно пользуются не только пираты, но и самые что ни на есть законопослушные граждане: такое копирование ежегодно наносит ущерб разработчикам программного обеспечения, представителям музыкальной индустрии и кинокомпаниям в размере нескольких миллиардов американских долларов. Поэтому они и стараются защитить свою продукцию от копирования с помощью сложнейших технологий – правда, не слишком успешно. Пиратам, как правило, удается взламывать используемую защиту быстро.

| Необычные способы защиты Различные способы защиты от копирования существуют уже более 25 лет. Некоторые из них весьма необычны. ■ Аксессуары. В конце 80-х в коробку с приключенческими играми серии Zork разработчики помещали свитки, газетные вырезки или карточки, которые были необходимы для прохождения игры. ■ Вопросы типа «какого цвета первое слово в третьей строке руководства на странице 59», кодовые таблицы или шаблоны, как в приключенческой игре Monkey Island 1990 года (см. рисунок) стали весьма эффективной защитой во времена безумно дорогих цветных копировальных аппаратов. ■ Скрытая защита. Вышедшую в 1998 году стратегию The Settlers III можно было легко скопировать, несмотря на наличие защиты. Действие ее проявлялось только после установки игры с пиратской копии. Так, например, во время игры геймеру не удавалось пополнить некоторые виды сырья. ■ Воспрепятствование записи. На DVD с фильмом «Мистер и миссис Смит» в 2005 году использовалась своеобразная защита от копирования с помощью руткита, которая вызывала сбои в работе некоторых программ для «прожига» дисков. |

Зачем пираты взламывают защиту от копирования

Игра в кошки-мышки между производителями и пиратами началась с появлением первых персональных компьютеров в начале 80-х. Записанные на магнитных кассетах программы, в первую очередь игры, удавалось без проблем дублировать с помощью специального накопителя Datasette. Чтобы воспрепятствовать этому, разработчики ПО впервые применили защиту от копирования. Поначалу это решение оказалось довольно эффективным, однако первые пираты поставили перед собой цель любым способом взломать данную защиту. Для них это было своего рода вызовом. Сегодня взломом защитных технологий занимаются множество злоумышленников с целью нелегального копирования и распространения музыки, фильмов и «софта».

Какие программы-взломщики существуют

Неважно, что на диске – программы, музыка или фильмы – эффективные средства найдутся для взлома абсолютно любого типа защиты от копирования (см. картинку-таблицу на врезке).

■

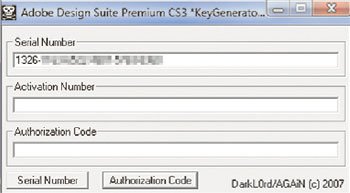

Генераторы ключей (keygen)

. Эти маленькие программы генерируют фальшивые, но, как правило, работающие серийные номера, с помощью которых можно активировать программу.

■

«Кряки» NoCD

. Многие компьютерные игры запускаются лишь в том случае, если в приводе находится оригинальный диск с игрой. Необходимость в этом отпадает, если установить патч NoCD. В этом случае оригинальный EXE-файл в папке с игрой на жестком диске подменяется взломанным.

■

«Кряки» (crack)

. Эти маленькие программки «расширяют» пробные версии программного обеспечения до полных. Пользователю достаточно установить на компьютере демоверсию приложения, а затем запустить подходящий «кряк», после чего он сможет без ограничений пользоваться всеми функциями программы.

Некоторые «кряки» препятствуют автоматической загрузке обновлений: в противном случае действие «кряка» могло бы прекратиться. Это связано с тем, что при обновлении зачастую автоматически проверяется, действительны ли лицензия и серийный номер.

■

Рипперы

. Эти программы позволяют копировать содержимое защищенных от копирования аудио-CD, DVD и Blu-ray на жесткий диск компьютера, обходя при этом защиту.

■

Программы для взлома DRM

. Отключают защиту от копирования, которая есть у многих приобретаемых в Интернете фильмов и музыкальных файлов.

■

Эмуляторы CD/DVD с защитой от копирования

. Создают образ диска, который воспринимается операционной системой и программой воспроизведения как диск, в котором отсутствует защита от копирования.

■

Программы для точного копирования дисков

. Большинство технологий защиты от копирования для игр и ПО предполагает умышленное создание ошибок на носителе. В результате при попытке копирования программа прерывает процесс, принимая носитель за испорченный.

| Обзор программ-взломщиков ■ С технической точки зрения можно скопировать практически все что угодно – вот только «обманывать» защиту от копирования запрещено Гражданским кодексом РФ. Некоторые разработчики программ для копирования данных принимают этот запрет во внимание и предлагают для стран, в которых действуют подобные ограничения, «облегченные» версии своих программ. При обнаружении защиты от копирования или DRM они останавливают процесс копирования. В других странах, например США, полные версии программ, позволяющие взламывать защиту, распространяются вполне легально. |

Несмотря на это, некоторые утилиты позволяют делать копии, причем совершенно легально. Для этого пользователю достаточно настроить программу таким образом, чтобы она игнорировала ошибки чтения в процессе записи. Правда, такие копии будут правильно читаться лишь изредка, поскольку программа записи не копирует ошибки вместе с данными. При запуске подобной пиратской копии активизируется механизм защиты от копирования – он выдаст сообщение об ошибке типа «Пожалуйста, вставьте оригинальный диск» и прервет запуск приложения.

Специальным программам для копирования, таким как CloneCD от компании Slysoft, все же удается обмануть защиту: они не игнорируют умышленно созданные ошибки, а копируют их. Правда, это довольно сложный процесс, который может занять несколько часов, однако копия в итоге получится неотличимой от оригинала и будет функционировать безо всяких ограничений.

Внимание!

Создание копий с помощью программ, аналогичных CloneCD, является незаконным.

Как пираты взламывают программы

Ни одна защита от копирования не является идеальной. Чтобы ее обойти или отключить, взломщику достаточно найти слабые места защиты. Для этого ему необходимо тщательно проанализировать программный код, обнаружить подпрограмму защиты и просто-напросто удалить ее. После этого можно будет заново скомпилировать модифицированную программу и записать ее на CD или выложить в Сеть.

Некоторые хакеры создают и выкладывают в Интернете специальные программы, с помощью которых другие пользователи могут самостоятельно снимать защиту или создавать нелегальные копии.

Каким образом удается активировать пиратский «софт»

Разработчики программного обеспечения все чаще предлагают активировать свои продукты через Интернет или по телефону.

При установке ПО, например Adobe Photoshop или Windows XP, проверяется, нет ли указанного пользователем серийного номера в базе данных, которая содержит фальшивые и уже используемые номера. Если введенный номер там присутствует, программа не будет активирована. Такая проверка призвана сделать использование опубликованных в Интернете серийных номеров для дорогостоящих программ бессмысленным.

Однако пиратам удалось обойти и это препятствие: если серийный номер оказывается в «черном списке» разработчика, что делает активацию программного продукта невозможным, они быстро генерируют другой, работающий ключ. На практике разработчик не успевает занести в базу огромное количество регулярно появляющихся «левых» серийных номеров, и номер с активацией пиратского «софта» успешно проходит.

| ЗАЩИТНОЕ КОЛЬЦО Ошибки, умышленно создаваемые производителем на оригинальном носителе, призваны воспрепятствовать нелегальному копированию |

Как взламывается защита DVD

Фильмы на DVD хранятся в зашифрованном виде, поэтому воспроизвести или скопировать их на жесткий диск без соответствующего ключа раньше было невозможно. Ситуация изменилась осенью 1999 года: именно тогда в Интернете появилась программа DeCSS, созданная 15-летним норвежцем Йоном Лехом Йохансеном, которому очень досаждал тот факт, что защита от копирования не позволяет ему смотреть на своем ПК с операционной системой Linux DVD-фильмы. Йохансен взломал защиту и выложил соответствующую программу в Сеть; ключ же, который использовался для доступа к зашифрованным данным, был взят им из стандартного Проигрывателя Windows. Разработчики даже не приложили усилий для защиты этого ключа, чем значительно упростили задачу Йохансену. DeCSS мгновенно распространилась по всему миру. После этого лидеры киноиндустрии стали использовать дополнительные способы защиты. Правда, новые технологии также были довольно быстро взломаны.

| Беззащитная музыка Представители музыкальной индустрии долгое время пытались различными способами воспрепятствовать незаконному копированию дисков. В итоге им так и не удалось решить этот вопрос, а законопослушные покупатели заимели при этом лишние проблемы. ■ Аудио-CD с защитой от копирования. Купленные в магазине диски воспроизводили не все предназначенные для этого устройства, а копирование треков, например для создания сборника из любимых песен, зачастую оказывалось невозможным. ■ Защита DRM, которой оснащены треки, купленные в интернет-магазинах. Защищенные таким образом файлы можно воспроизвести далеко не на всех программных плеерах. Кроме того, копирование и запись музыки на диск в большинстве случаев возможны лишь с ограничениями. В результате разочарованные пользователи были вынуждены загружать музыку из файлообменников или получать ее другими, не совсем легальными способами. Это одна из причин, по которым ситуация в музыкальной индустрии ухудшалась с каждым годом. Теперь отрасль отказалась от использования любых способов защиты от копирования. Начало положили музыкальные компакт-диски. Так, недавно компания EMI последней среди звукоиздающих компаний прекратила выпуск новинок с защитой от копирования. Схожая тенденция характерна и для «сетевой» музыки. Все крупные музыкальные интернет-магазины заявили о своем намерении не использовать защиту DRM. Это очень удобно для клиентов: теперь им не приходится выбирать музыкальный магазин с оглядкой на совместимость продаваемых файлов с его плеером. МР3-файлы поддерживаются всеми без исключения устройствами воспроизведения – и компьютером, и сотовым телефоном, и МР3-плеером. Треки можно прослушивать, копировать и записывать на диск бесконечное число раз. Правда, и здесь есть ограничения, связанные с авторскими правами: пользователю запрещено выкладывать аудиофайлы в Сеть. Поэтому многие треки содержат так называемую цифровую подпись – по ней можно идентифицировать пользователя, который нелегально распространяет файлы. Прощай, DRM: теперь у пользователей, покупающих музыку на сайтах Amazon и iTunes, не возникнет проблем с защитой от копирования |

Как взломали защиту Blu-ray

Защиту VHS-кассет и DVD оказалось довольно просто взломать – Голливуд ни в коем случае не хотел допустить подобного провала с новыми носителями Blu-ray. Поэтому лидеры киноиндустрии приняли решение использовать защиту от копирования AACS, которую, как считалось, взломать невозможно. Она предполагает использование для защиты данных на диске очень сложного алгоритма шифрования. Даже большому кластеру, состоящему из высокопроизводительных компьютеров, потребовалось бы очень много времени для получения подходящего ключа методом простого перебора. А без ключа скопировать фильмы на жесткий диск невозможно.

| Под угрозой взлома Хакеров и пиратов интересуют не только фильмы, музыка и программное обеспечение, но также и многое другое. ■ Игровые консоли – так называемые «мод-чипы» позволяют запускать пиратские копии игр на Xbox и PlayStation. Существуют также карты памяти для Nintendo DS, с которых можно запускать скачанные из Интернета игры. Единственная консоль, которую хакерам пока не удается взломать, это PlayStation 3. ■ Беспроводные сети – с помощью программ, подобных Aircrack-ng, хакеры в течение нескольких секунд могут взломать WEP-шифрование беспроводных сетей. При использовании более надежных механизмов шифрования WPA и WPA2 программа позволяет получить пароль путем перебора, то есть путем проверки всех возможных буквенно-числовых комбинаций. ■ Платное телевидение – хакеры придумали различные способы для бесплатного просмотра платных телеканалов. К ним относятся фальшивые SIM-карты или программы, которые создают видимость того, что в ресивер вставлена настоящая карта. ■ iPhone – после установки специальной «прошивки» iPhone может работать с SIM-картами любых операторов мобильной связи. Кроме того, возможной становится загрузка многих бесплатных программ, которые недоступны для невзломанных телефонов. ■ Документы – многие программы предлагают функцию защиты файлов паролем. Однако такая защита создает лишь видимость безопасности. Ведь программы для подбора паролей позволяют определить «забытый» пароль для документов MS Office и PDF-файлов. Предназначенные для этого коммерческие программы, например Accent OFFICE Password Recovery, можно приобрести за 400 рублей. |

Однако пираты и на этот раз оказались более ловкими: уже в конце 2006 года, то есть всего через несколько месяцев после появления первых дисков Blu-ray группе хакеров с форума Doom9 удалось скопировать фильм с Blu-ray. В этом случае слабым местом также оказалась программа воспроизведения, из которой удалось извлечь необходимый ключ.

Дополнительная защита BD+, которая считалась сверхнадежной, тоже не смогла устоять перед хакерами. Благодаря этому копирование фильмов с Blu-ray стало возможным для обычных пользователей. Поначалу это удавалось сделать только с помощью коммерческой программы AnyDVD HD. Однако теперь в Интернете появились и бесплатно распространяемые программы, позволяющие взломать защиту (не следует забывать, что взлом защиты Blu-ray с помощью этих средств является незаконным).

Тот факт, что копирование фильмов на Blu-ray пока не получило широкого распространения, связан исключительно с большим объемом записанных данных: фильм в HD-качестве вместе с трейлерами и прочими дополнительными материалами занимает на Blu-ray от 25 до 50 Гб. Из-за высокой стоимости «болванок» (от 350 руб.) затраты пиратов на создание копий не окупаются. Зато большое количество HD-фильмов можно найти в Интернете. Специальные кодеки и контейнер MKV позволяют сжимать данные настолько, чтобы сделать размер видеофайлов оптимальным для загрузки, при этом качество изображения практически не снижается.

Существует ли защита, которую нельзя взломать

До сих пор не разработан механизм надежной защиты от создания пиратских копий. Она была бы возможна лишь в том случае, если бы производители осуществляли шифрование каждого экземпляра программы или записи в отдельности. Однако это существенно могло повысить стоимость продукта, поскольку пришлось бы «прожигать» каждый диск по отдельности, вместо того чтобы штамповать их тысячами.